Archiv für die Kategorie „PC“

Ungetestet, aber gebe ich gerne mal weiter:

Öffentliche Playlisten, z.B. nur Sport: iptv-org.github.io/iptv/

TV (News, Filme, Kids, Musik): github.com/Free-TV/IPTV

VLC öffnen -> Netzwerk Stream -> URL einfügen -> Abspielen

Mit der Playlist-Ansicht kann man die Kanäle wechseln. Ladezeiten von ein paar Sekunden einplanen. Manche Kanäle können blockiert sein, hier ein VPN nutzen.

Hat das schon mal jemand gemacht? Ist das empfehlenswert?

Geht inhaltlich völlig in Ordnung:

Am Ende wie immer der Hinweis, für absolute Einsteiger einfach diese (alte) Liste sehr relevant: https://distrowatch.com/dwres.php?resource=popularity.

Ich würde jetzt Kali Linux keinem Einsteiger empfehlen, dieses Betriebssystem richtet sich an Cybersecurity-Experten oder die es werden wollen. Zu Beginn wird relevant sein, viele Fragen stellen zu können. Und da hilft einfach, was am meisten verbreitet ist, hier gibt es volle Foren.

Wir leben nach wie vor in übervollen Zeiten: Windows braucht zum Glück niemand mehr. 🙂

Valve hat Wind bekommen, dass die Xbox tot ist und M$ allgemein im Gamingbereich strauchelt, und plant ab Frühjahr 2026 den Genickschuss für die Redmonder:

Details zum neuen Headset „Steam Frame“ finden sich hier. Die Infos zur Konsole „Steam Machine“ dort.

They got a point: seit mindestens zwei Jahren ist klar, dass Gabe Newell im Kern alles gewonnen hat, nicht nur die berüchtigten „console wars“. Mich wundert sogar ein bisschen, dass der Schritt zu einer hauseigenen stationären Konsole erst jetzt kommt. Und das VR-Headset wird auch nicht von schlechten Eltern sein. Oder was denkt ihr?

Er ist zurück, wahlweise diesmal sogar in fancy colours:

Der Computer, mit dem ich mit 4 Jahren IT erlernte.

Ein ikonisches Gerät der 80er Jahre.

Eines der hässlichsten Stücke Hardware aller Zeiten.

Und dennoch: wie geil ist das denn bitte!?

Ich hätte mit so etwas niemals gerechnet. Und ich denke damit stehe ich nicht alleine. Was man allerdings auch nicht unterschätzen darf: es gibt eine riesige Modding-Szene, die selbst heute noch stolz und sehr beachtenswert für die Originalhardware programmiert. Und auch darüberhinaus dürften sich interessierte Abnehmer finden, wenn sie mindestens 250€ locker machen können.

Doch was wird dieses Mal anders sein?

Nun, unter der Haube arbeitet ein Xilinx Artix-7 von AMD. Er bringt 128MB Arbeitspeicher mit und arbeitet mit Field Programmable Gate Arrays (FPGA) mit niedriger Latenz; das sind „programmierbare Schaltstrukturen“. Der Cloud dabei: keine Software-Emulation nötig. Auch alte Hardware und Kassetten soll man nutzen können, man geht von 99% Kompatibilität aus. Einzige Voraussetzung: die jahrzehntealte Hardware muss natürlich auch heute noch funktionieren, was nicht einfach werden dürfte.

Was auch noch wichtig ist: die Firma gibt es eigentlich nicht mehr. Es handelt sich hierbei um das Projekt des YouTubers Christian Simpson, der sich kürzlich für einen niedrigen siebenstelligen Betrag die Rechte an der Marke gesichert hat. Seine Vision scheint bei den alten Hasen der C64-Programmierung gut angekommen zu sein, denn mittlerweile hat er sich die auch gleich mit ins Boot geholt. Man arbeitet also an einer gemeinsamen Umsetzung, gab aber auch zu bedenken, dass man aktuell keine Vorstellung hat, ob die Rechnung am Ende aufgeht. Den Mut und v.a. die Schnelligkeit hatten sie hier in jedem Fall, kann gerne so weitergehen. Ich bin gespannt.

Vorbestellungen und weitere Infos zu dem neuen alten Brotkasten kann man hier machen: https://commodore.net/.

Bei einer Wahl unter Parteien wäre Linux in Deutschland jetzt dabei:

Linux breaks a new record for US market share as people presumably flee Windows for its open-source rival. [via]

Haben wir noch nie geschafft, fünf Prozent Marktanteil an Betriebssystemen. Ich bin 20 Jahre Linuxer und wir dümpelten immer irgendwo zwischen 2% und 4% Marktanteil herum.

Hängt wohl irgendwie auch mit dem Push von M$ von Windows 10 auf Windows 11 zusammen. Wobei es das alleine nicht sein kann, denn diese Zwangsumsteigerei haben wir mit jedem Windows. Wirklich jedem.

Vielleicht sind die NutzerInnen heute einfach technisch kompetenter? Und mit den Möglichkeiten am Linux-Betriebssystem-Markt ist es auch einfacher als je zuvor sich ein Linux zu installieren und es auch im Betrieb zu halten.

Mich freut’s. Immer mehr andere auch. Technisch sind wir ohnehin überlegen, schon immer gewesen. Nächste Hürde: die 10 bitte!

Genau mein Mann:

„I often get distracted.

I obviously don’t like it.

So I decided to turn my computer’s clock into a constant reminder to help me focus.“ – Marc Paepper

Aus meiner Sicht genau, wie Software entwickelt werden sollte: integriert. In das ganze Gedöns, was wir mit IT-Hardware sowieso schon haben. Nicht irgendein neuer Furz, den am Ende niemand braucht und weitere Ressourcen verbraucht. Yesss!

Geht nur mit Gnome but who cares. Bitte mehr davon!

Good news für alle Modder und Indie-Game-Entwickler:

https://github.com/NVIDIA-Omniverse/PhysX/blob/main/physx/CHANGELOG.md.

„v5.6.0-107.0

With this release, we make the complete GPU source code available under the BSD-3 license. We no longer provide binaries for GPU acceleration and users have to build the GPU binaries from source; in order to do so, please note the additional build instructions in the platform readmes linked below.“

Das Feature ist bahnbrechend: ich habe letztens erst mit „Two Worlds II“ ein PS3-Rollenspiel des polnischen Entwicklers Reality Pump (R.I.P.!) gespielt und bin auf einer 16 Jahre alten Konsole mit offener Kinnlade von der Couch gefallen!

Für die, die jetzt das erste Mal davon hören: https://de.wikipedia.org/wiki/PhysX.

Eine Veröffentlichung aus der Not geboren: Nvidia hat keinen Bock mehr, die User sollen ihre Binärdateien selber bauen. Nehmen wir gerne mit, danke euch! :-p

Ahhhh, what a bliss:

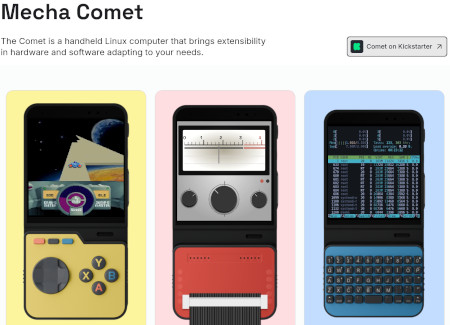

Der Mecha Comet ist ein modularer Linux-Handheld-Computer: https://mecha.so/comet.

Modular.

Linux.

Handheld.

Fuck yeah!

Das ist genau die Art Hardware, die wir uns unter FOSS so vorstellen! Das Ding kann nur geil werden, hier geht’s zum Kickstarter-Projekt: https://mecha.so/comet/notify.

Es gab noch mehr von der diesjährigen CES, was hier exzellent reinpasst, stay tuned…

Heutzutage sind viele Menschen überfordert durch die permanente und massive Reizüberflutung durch disruptive Technologien.

Dabei wollen alle doch eigentlich nur wissen, wie das Internet funktioniert.

Diese unsicheren Zeiten sind nun vorbei!

Hier ist die einzige richtige Internetanleitung, die man braucht:

2024 war für Intel-Hasser das wahrscheinlich beste Jahr ever. Da es sich rapide dem Ende zuneigt, wollte ich ein paar sehr geile Schlaglichter daher absolut nicht unerwähnt lassen:

Intel fliegt nach 25 Jahren aus dem Dow-Jones-Index

So viel Nettominus gab es bei Intel noch nie: 16,6 Milliarden US-Dollar

Intel sagt plötzlich: „Stolz stehen wir auf der Seite von AMD“. Es geht um die Konkurrenz von ARM, auf einmal ist AMD ein Kumpel…

Warum ist Intels Geschäft eigentlich so kompliziert?

Intel is the latest Fortune 500 giant to test the ‘4 wrong CEOs’ rule – „no company can survive four consecutive wrong CEOs“ 😀

Intel suspends dividend, cuts $10B in costs: CEO reacts

Desktop-Prozessoren: So wenig Verkäufe wie seit 1993 nicht mehr

Intel verbucht den höchsten Quartalsverlust der Firmengeschichte

Im Kern stellte sich das so dar, dass schlechte Chefs und das Verschlafen des KI-Hypes zu einer Gemengelage geführt haben, die den Chiphersteller ins Verderben stürzten. Und das war auch kein Phänomen aus 2024 allein, die letzten zwei Links oben sind aus 2023. In keinem Jahr vorher allerdings habe ich mehr Links zu Intel bei href.ninja gesammelt als dieses Jahr. Einzige Ausnahme: 2018. Als die Welt endlich offen sehen konnte durch Meltdown und Spectre wer die mangelhaftesten CPUs der Welt baut. Und durch Marketing („Hyperthreading“) auch Käufer offen betrügt.

Mich wundert das alles daher nicht, karma strikes, und das sieht man sehr schön auch wieder hier. Was mich nur gewundert hat persönlich, warum das so lange gedauert hat. Gut, ich sammle Texte und Links zu dem Zeug bereits seit vielen Jahren. Aber schiefgehen? Bei Intel!? Mit aktuell fast 125.000 Mitarbeitern? Das hatte ich mir vielleicht mal in meinen 20ern naiv gewünscht, doch zum Wahrwerden waren die mir mittlerweile einfach „too big too fail“. Ich hatte die Möglichkeit mittlerweile ausgeschlossen, das ist einfach viel zu lange her alles.

Wie geht es weiter? Sie werden Hilfe brauchen. Auch nach Deutschland kommt keine Fabrik mehr. Aber mit Hilfe meine ich eigentlich „göttliche Hilfe“. Weil was anderes bringt hier nichts mehr, wenn du 2-3 Jahre KI-Evolution verschläfst, bist du, wenn die Technologie sich so fröhlich schnell weiterentwickelt, irgendwann weg vom Fenster. Qualitativ wird das kein Problem sein. Aber vom Image her? Wisst ihr was: mir egal! 😀

Above: a typical environmental element no Unreal engine powered video game must miss

„Final Fantasy VII Rebirth“ will be my last Unreal engine powered video game ever bought and here’s why.

I was born in the 80s and concerning video games, I was part of a lucky generation which has seen it all: from the weak pixelated C64/Atari consoles through the Nintendo x Sega console wars with GameBoys, Gamegears, NES/SNES, Mega Drives, Dreamcast and whatnot; the revolution introduced by the PS1–PS3 systems; followed by the console war between Microsoft and Sony until the current age of PS4/PS5 and Xbox S/X and their most similar hardware architecture to PCs ever; Nintendo suing anyone who emulates; VR and the according headsets; as well as Internet based virtual worlds like Second Life, PlayStation Home and Decentraland.

As we 80s kids are all part of the worldwide workforce now and have no time to slack around anymore, why is it that subjectively every popular game on the market uses the exact same engine – whereas we should have the most competent programmers and video game creators out there who certainly have seen the above all too, have the same valuable experience and could do so so much better?

I don’t get it. Where did it all go wrong?

First let’s start with a little bit of history where the Unreal engine came from: it was a shooter engine from somewhere between 1998 and 2014. If you need a deeper knowledge, here’s the list and all the true „Unreal“ games that where powered by it (with Unreal engine 1-4). Read it up, check the scores for each game, maybe you remember some and let me know what you think of it. Don’t get me wrong, even we as a local playgroup had a lot of fun together when playing „Unreal Tournament“ at our LAN parties in the 2000s. But there is much more to video games than shooters. What works best for shooters doesn’t need to work best for any other genre. And exactly here lies the rabbit in the pepper (German saying).

That issue went berserk to this date, 2024. It may be a good engine, maybe even excellent. But please, it’s a shooter engine. This might be the case for shooters. It never was meant to be a „general video game engine“ and to this date it certainly doesn’t live up to that. Here are some of the main problems. Depending on the hardware generation, the following applies most of the time:

* the atmosphere feels similar

* the graphics have a similar technology feel – no progress noticeable, most of the time not even visible

* the glitches are the same, e.g. low pixels until you literally run into environmental items

* heck, even the bugs are the same

* camera and camera problems: almost always the same

* gameplay: almost always the same

* rubbish and items with no purpose at all: always the same

* rendering issues: always the same

Conclusion: if you want to develop the next (hopefully revolutionary, harhar) shooter – take the Unreal engine! If you want to pitch your video game idea and need cheap developers for your MVP, choose the Unreal engine! Then go on with your own engine into your own future from there! For any other genre and if you really love video games and understand where it all came from (see above), choose something else. Or, if you feel capable and/or have the resources, develop your own engine plus do some research and support the video companies out there who still do:

CD Projekt has its own Red Engine.

Capcom has its own RE engine.

Konami had its own Fox Engine.

Sucker Punch has its own engine with an unknown name.

From Software uses a modified version of the PhyreEngine.

Guerilla Studios has its own Decima engine.

There are certainly more out there, also Indie studios, who do the same but we’ll never know their engines.

Plus, there are many other engine frameworks out there which might be capable for your project and 100% free to use like Spring, PlayCanvas, GDevelop, and so on.

We won’t bring the best out of any hardware and notice what a technology is really capable if all studios and development teams use the exact same engine. We will always have almost the exact same game with the exact same issues.

We had this problem with generation 7 and the Havok engine already, why does this come back like a boomerang? We should have worked out this issue in the industry years ago, instead we see it again now with Unreal? Whereas at least for my personal generation we should see the most sophisticated, technologically most advanced and 99% bug-free video games of all time, as all of my cohort needs to work now or else will not be allowed to even breathe in their own apartments as we all need that damn money in this incredible expensive world of today. If they have the privilege to work in the video game industry at all.

As such, „Final Fantasy VII Rebirth“ will be my last Unreal engine powered game. I think this is really what you can bring out of the engine for 99%. And heck has it issues. In the past we always knew with every new „Final Fantasy“ the developers at Squaresoft/Square Enix squeezed the last bit of optimisation out of their most recent software and we loved them exactly for that. Whereas now they are not even capable to render hair correct (e.g. Yuffie). Or let you see the ocean from above as an ocean (it looks like a low pixelated swimming pool now, with a pixelated ground of 5m depth). Or use the graphics mode without tearing. OK, it’s a remake, let’s forget about it. IMHO _this_ game especially would have deserved its own engine. So have others. But we can’t all be kids of the 80s. And of course we can’t all love video games.

Wisst ihr, wenn ich so 8marketcap schaue und sehe Microsoft auf dem dritten Platz, mit einer Marktkapitalisierung von 3.272 Milliarden, dann wird mir immer bewusst, dass das „Neuland“ nicht nur auf Deutschland zutrifft und auch überhaupt nicht exklusiv mit Internetthemen zu tun hat.

Klar kann nicht jeder IT-Experte sein. Aber auf uns hören könnte man schon ab und zu, oder nicht?

Aktuell hagelt es blaue Bildschirme des Todes überall:

* Delta Air Lines, United Airlines, and American Airlines order a global grounding of all flights in response to widespread IT outages

* Banken und Flughäfen betroffen Weltweit Störungen bei Computersystemen

* Flughafen Düsseldorf

Weltweite IT-Störung hat Auswirkungen bei Eurowings

* Technische Störung zur Hauptreisezeit Am Morgen keine Starts und Landungen am BER

Das passiert gerade in Echtzeit und wird noch ein paar Tage fröhlich so weitergehen. Offenbar alles wegen einem fehlgeschlagenen „Crowdstrike“-Update, was auch immer das ist.

Wenn „der Markt alles regelt“, wieso gibt es dieses „Betriebssystem“ in 2024 noch? Und wieso soll diese Degenerierten-Firma 3 Billionen US-Dollar wert sein? Anyone!?

Wer viel mit der (Linux-)Shell arbeitet, der kennt das Problem: Befehle aus der Vergangenheit zu finden ist ein pain in the ass.

Doch fret no more, denn es gibt jetzt Atuin:

Atuin wird vermarketet als die „magische Shell-Historie“ und es macht genau das: es speichert und stellt auf Abruf mit Hotkeys die eigenen Shellbefehle komfortabel in der eigenen Konsole dar. Auf Wunsch auch in der Cloud, um z.B. auf dem Heimrechner und Arbeitsplatz die selbe Historie nutzen zu können.

Im animierten GIF oben sieht man, wie das Programm funktioniert. Ein Muss für alle Konsolen-Rocker (und die, die es noch werden wollen natürlich)!

Das Projekt startete als Hobby und ist mittlerweile ein Vollzeit-Startup. Die eigentliche Entwicklerin, Ellie Huxtable, hat ihren 9to5-Job an den Nagel gehängt und macht nur noch hier weiter. Hier erklärt sie in einem sehr interessanten und informativen Post, wie und warum eigentlich.

Wer sie direkt supporten will, hier noch ein paar hilfreiche Weblinks:

Website: https://atuin.sh

Forum: https://forum.atuin.sh

Email: ellie@atuin.sh

Discord: https://discord.gg/jR3tfchVvW

GitHub: https://github.com/atuinsh/atuin

Mastodon: https://hachyderm.io/@atuin

Twitter/X: https://twitter.com/atuinsh

Es gibt Websites, die ich hasse. Zum Beispiel Pinterest. Oder Quora. Das ist totaler Schwachsinn dort und nie sinnvoll für mich, dennoch liefert die Google-Suche mir sehr oft Suchergebnisse genau dieser Idioten-Webprojekte auf Seite 1.

Leider ist es bei Google bis heute nicht möglich, selbst mit einem eigenen Google-Account, bestimmte Webseiten von der Suche auszuschließen. Wer die Syntax der Suchmaschine kennt, der weiß, man könnte auch -quora oder -pinterest manuell am Ende der Sucheingabe selbst anbringen. Aber ich bin Informatiker, das ist mir viel zu viel Arbeit.

Auf absehbare Zeit wird sich daran nichts ändern, schätze ich. Aber mit dem Plugin uBlock Origin kann man manuell Regeln hinzufügen. Und tatsächlich bleiben dann Ergebnisse frei von Idiotenseiten. Ein Zeile Code sieht beispielweise so aus:

google.*##.g:has(a[href*=".pinterest."])

google.*##a[href*=".pinterest."]:nth-ancestor(1)

Aktuell sind bei mir bereits folgende Regeln aktiv:

google.*##.g:has(a[href*=“.pinterest.“])

google.*##a[href*=“.pinterest.“]:nth-ancestor(1)

google.*##.g:has(a[href*=“.tiktok.“])

google.*##a[href*=“.tiktok.“]:nth-ancestor(1)

google.*##.g:has(a[href*=“.facebook.“])

google.*##a[href*=“.facebook.“]:nth-ancestor(1)

google.*##.g:has(a[href*=“.aliexpress.“])

google.*##a[href*=“.aliexpress.“]:nth-ancestor(1)

google.*##.g:has(a[href*=“.quora.“])

google.*##a[href*=“.quora.“]:nth-ancestor(1)

google.*##a[href*=“.gutefrage.“]:nth-ancestor(1)

google.*##a[href*=“.chip.“]:nth-ancestor(1)

google.*##a[href*=“.computerbild.“]:nth-ancestor(1)

Hinweis: auf Copy&Paste-Fehler achten – auf dem Smartphone ist “ ungleich “ 🙁

Ihr erkennt das Muster hoffentlich?

Kopiert den Code oben einfach und fügt das im Plugin in den Einstellungen im Tab „Meine Filter“ einfach ganz unten ein. Speichert die Änderungen mit dem Button „Änderungen übernehmen“. Und bei jeder neuen Googlesuche sind keine Ergebnisse mehr sichtbar von Seiten und Projekten, die ihr nicht wollt. Gern geschehen! 😉

Sony baut keine klassischen PlayStations mehr.

„Diablo 4“ hat jetzt seine eigene Steam-Page.

Gabe Newell hat mittlerweile die gesamte Videospielindustrie gebumsvögelt. Und dabei keinen Finger krumm gemacht. Respekt.